Sophos uniemożliwił logowanie się do Windows

6 września 2016, 08:48Niektórzy użytkownicy Windows 7 SP1 nie mogą zalogować się do swoich komputerów. Przyczyną problemów był błąd w oprogramowaniu antywirusowym firmy Sophos

Fermion Majorany nadzieją topologicznych komputerów kwantowych

8 września 2017, 10:38Niewykluczone, że komputery kwantowe pewnego typu będą wykorzystywały cząstkę, której istnienie nie zostało jeszcze ostatecznie udowodnione. Mowa tutaj o fermionie Majorany. Eksperci z University of Sydney i Microsoftu badali ruch elektronów przemieszczających się po kablu i dostarczyli kolejnych dowodów na istnienie kwazicząstki, cząstki, która nie istnieje, ale powstaje wskutek wspólnego ruchu innych cząstek

Microsoft atakuje drogie komputery Apple'a

30 marca 2009, 10:56Niedawno Steve Ballmer publicznie stwierdził, że klienci Apple'a płacą za komputery tej firmy średnio o 500 dolarów więcej niż wynosi rynkowa wartość analogicznego sprzętu. Teraz tę różnicę w cenie postanowiono wykorzystać do kolejnych reklam, będących odpowiedzią na kampanie "I'm a Mac".

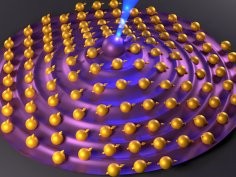

Jak znaleźć „kwantową igłę” w stogu spinów? Ważny krok ku kwantowemu internetowi

3 marca 2021, 09:41Badacze z Cavendish Laboratory na Uniwersytecie Cambridge opracowali metodę wykrywania pojedynczego kubitu (bitu kwantowego) w gęstej chmurze 100 000 kubitów utworzonych ze spinów kwantowych kropek. Uczeni najpierw wprowadzili informację kwantową w chmurę, a następnie wykorzystali pojedynczy elektron do kontroli zachowania chmury, co ułatwiło odnalezienie wprowadzonego wcześniej kubitu.

Po ponad pół roku udało się przywrócić normalną pracę Voyagera 1

18 czerwca 2024, 13:23Po raz pierwszy od listopada 2023 roku Voyager 1 podjął standardowe badania naukowe. Usunięcie usterki, która niespodziewanie pojawiła się pod koniec ubiegłego roku, zajęło inżynierom z NASA ponad pół roku. Problem został częściowo rozwiązany w kwietniu, gdy udało się spowodować, że leciwy pojazd kosmiczny zaczął przysyłać dane inżynieryjne. Trzy tygodnie później, 19 maja, wysłano polecenie przysyłania danych naukowych. Dwa z czterech instrumentów zaczęły normalnie pracować, dwa kolejne wymagały dalszych działań. W końcu się udało i wszystkie cztery dostarczają danych naukowych.

Ojciec Internetu ostrzega

29 stycznia 2007, 11:44Vint Cerf, twórca protokołu TCP/IP, jeden z ojców Internetu ostrzega, że Internet znajduje się w niebezpieczeństwie. Przemawiając podczas Światowego Forum Ekonomicznego Cerf wyraził opinię, że Sieci zagrażają botnety.

Uczeni skojarzyli spintronikę z krzemem

21 maja 2007, 09:57Dokonano kolejnego przełomu na drodze do stworzenia urządzeń elektronicznych przyszłości. Tym razem postęp dotyczy spintroniki.

Lenovo proponuje stacje robocze

7 listopada 2007, 10:51Lenovo postanowiło zadebiutować na rynku stacji roboczych i zaprezentowało dwie maszyny z nowej serii ThinkStation. To pierwszy od pięciu lat debiut nowej serii w ramach rodziny komputerów Think.

DARPA buduje Matriksa

8 maja 2008, 12:32DARPA (Agencja Badawcza Zaawansowanych Projektów Obronnych) ujawniła szczegóły projektu National Cyber Range. Wynika z niego że DARPA pracuje nad stworzeniem... Matriksa.

Uciekający dom

22 października 2008, 11:52Duńscy artyści z grupy N55 z Kopenhagi nawiązali współpracę z naukowcami z MIT. Razem zbudowali chodzący dom, który może się przemieszczać na 6 hydraulicznych nogach. Wg wynalazców, to świetne rozwiązanie w obliczu zbliżającej się powodzi czy uciążliwych sąsiadów. I od jednego, i od drugiego można uciec...